En vanlig utmaning är att verksamheter överskattar hur säkra de faktiskt är. Bra system ger inte automatiskt god säkerhet om man saknar löpande insyn i vad som faktiskt sker i miljöerna.

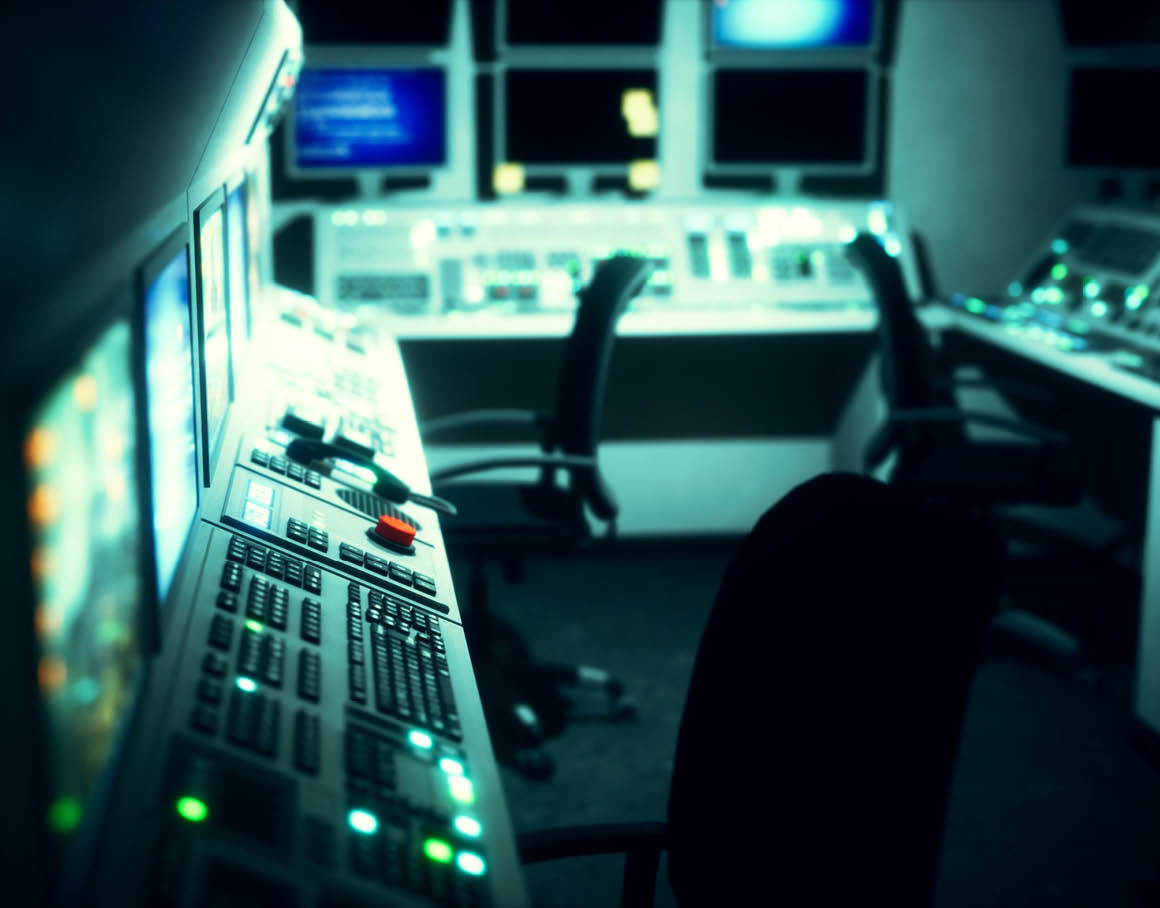

Angrepp sker när beredskapen är som lägst – varför kontinuerlig övervakning är nödvändig

Cyberangrepp följer varken arbetstid, semestrar eller bemanningsplaner. Tvärtom inträffar många allvarliga incidenter nattetid, under helger och semesterperioder.

När bemanningen är låg och beslutsvägarna längre ökar risken för att kritiska händelser inte upptäcks i tid – eller att felaktiga beslut fattas under högt tryck.

Det är därför avgörande med kontinuerlig säkerhetsövervakning dygnet runt, året om (24/7/365). Syftet med säkerhetsövervakning (SOC) är att upptäcka angrepp i ett tidigt skede – innan skada uppstår, innan driften påverkas och innan angripare får fäste i era system.

Ransomware – från IT-händelse till operativ och samhällskritisk risk

Ransomware har utvecklats från att vara ett rent ekonomiskt utpressningsverktyg till att bli ett direkt hot mot den operativa driften. I dag utgör ransomware-aktörer en global underjordisk ekonomi med resurser, struktur och kapacitet i nivå med mindre underrättelsetjänster.

Många sådana angrepp utnyttjar kända sårbarheter eller giltiga användarkonton, krypterar och stjäl data och kan röra sig länge i miljön utan att upptäckas. När angreppet väl blir synligt är skadan ofta redan betydande. Produktionslinjer, sjukhusutrustning, vattenpumpar och transportsystem kan stanna – och då kan både liv och hälsa äventyras.

Varför säkerhetsövervakning är avgörande för IT- och OT-miljöer

Förebyggande åtgärder minskar risken, men kan inte eliminera den. När något väl inträffar är tid den mest kritiska faktorn.

Effektiv övervakning bygger på kontinuerlig analys av nätverkstrafik, loggar, användarbeteende och förändringar i OT-miljöer.

Utan rätt loggkällor och tillräcklig täckning av både IT- och OT-miljöer blir även avancerad övervakning av begränsat värde. Bristande datagrund skapar blinda fläckar där angrepp kan utvecklas oupptäckta.

Olika krav på övervakning i IT- och OT-miljöer

IT- och OT-miljöer har olika förutsättningar och toleransnivåer. Övervakningen måste därför anpassas så att säkerheten stärks utan att den stabila driften påverkas negativt.

Detta kräver kompetens som spänner från modern IT-infrastruktur till industriella styrsystem. Sådana färdigheter är specialiserade och för många verksamheter svåra att bygga upp och upprätthålla på egen hand.

Från punktlösningar till helhetsbaserad säkerhet

Många verksamheter har investerat i en rad säkerhetsverktyg men saknar en operativ modell som samlar larm, kontext och ansvar i en gemensam säkerhetsdrift.

När larm inte sätts i sitt sammanhang riskerar man både att förbise verkliga angrepp och att lägga värdefull tid på falsklarm. Detta ökar belastningen på interna team och försvagar förmågan att reagera snabbt och effektivt på de verkliga hoten.

När incidenten inträffar

I en krissituation finns det inte utrymme att lära – bara att agera.

Snabb och korrekt hantering förutsätter etablerade processer, övning och erfarenhet från verkliga incidenter. Detta är specialistkompetens som utvecklas över tid och är en färskvara – och som ofta saknas när verksamheter står ensamma i en kris.

Helhetsbaserad säkerhet som en integrerad del av modern IT-drift

I en orolig värld är säkerhetsövervakning inte ett tillägg till IT-driften – det är en integrerad del av den.

Helhetsbaserad säkerhet handlar om att skydda både IT- och OT-miljöer genom att se teknik, drift, människor och processer i ett sammanhang. På så sätt får verksamheten bättre överblick, kan upptäcka risker tidigare och hantera incidenter på ett sätt som stödjer kontinuerlig och tillförlitlig drift – särskilt i samhällskritiska miljöer.

För samhällskritiska verksamheter är tillit, datahantering och juridiska ramar inte bara en fråga om regelefterlevnad, utan en integrerad del av den nationella beredskapen. Verklig kontroll förutsätter full transparens kring vem som övervakar infrastrukturen, var data behandlas och lagras samt vilka juridiska ramar som gäller. Detta är avgörande för att säkerställa både operativ handlingskraft och förtroende i kritiska situationer.

Denna artikel är skriven i samarbete mellan Fence och Embriq, baserad på gemensam erfarenhet och kompetens.